Nos últimos anos, mais de 51% das empresas na América Latina sofreram ataques de ransomware. Para enfrentar esse cenário, a Netdata explica como lidar com o impacto de um ataque cibernético

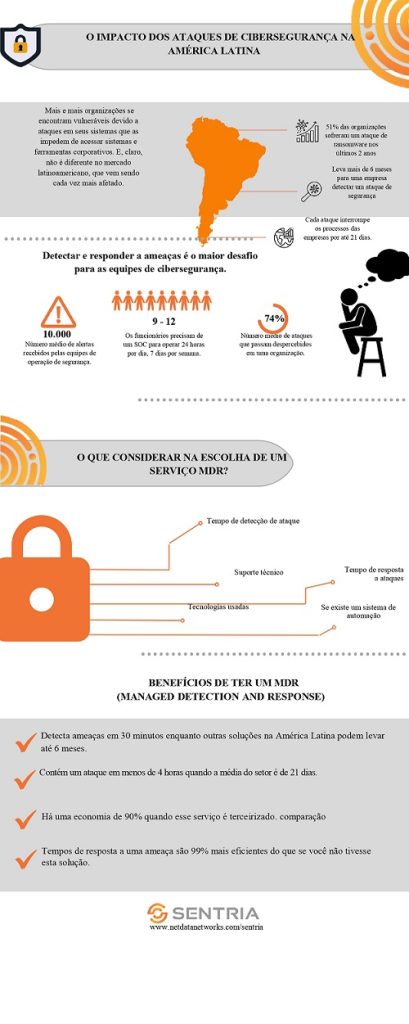

É crucial que as empresas detectem os ataques antes que eles se tornem um risco real e antes que os criminosos transformem dados de negócios em ativos valiosos. Segundo dados da Netdata, 51% das organizações latino-americanas receberam um ataque de ransomware nos últimos dois anos por causa da pandemia e da aceleração digital, incluindo a imposição de ambientes com limites mais fracos e conectividade menos confiável.

Abrange desde acesso à rede pública até serviços domésticos, entre várias outras variáveis que forçaram a TI a sacrificar a segurança para manter a produtividade. O cenário mudou um pouco durante o segundo semestre de 2022.

No entanto, de acordo com a Netdata, pode levar até seis meses para uma organização saber que está sob ataque e, se o ataque for bem-sucedido, pode levar até 21 dias para perceber isso. A Netdata também estima que 74% dos ataques passam despercebidos pelas organizações.

Como responder?

Para um ataque, é essencial manter-se vigilante. A proposta de implementação de um modelo gerenciado de detecção e resposta, ou MDR, faz parte das alternativas atualmente consideradas para superar as ameaças.

O modelo MDR, como o Sentria da Netdata, ajuda a reduzir o tempo de resposta de semanas para minutos, contendo um ataque em cerca de quatro horas em vez de 21 dias. Em termos de custos, eles são reduzidos em 90% em relação ao aluguel de um SOC. Eles são 99% mais eficazes do que não ter nenhuma solução funcional.

Portanto, implementar um MDR pode se tornar uma tendência para as empresas latino-americanas no restante desta década.

Para evitar que o ataque aumente, a Netdata está procurando empresas para encontrar respostas para os seguintes problemas:

• Investigação Forense, com o módulo de Análise Forense Cortex XDR do Sentria.

• Análise de hipótese de causa raiz. De acordo com as informações fornecidas pelo cliente, haverá uma análise aprofundada que ajudará a determinar melhor as causas dos problemas e como mitigá-los.

• O uso da Metodologia USET para identificar usuários, sistemas, persistência, TTP e o alvo do invasor para realizar determinadas ações.

• Informações sobre ameaças do COI identificadas.

• Determinação de um possível cronograma do incidente.

• Recomendações de ações a serem tomadas.

Clique abaixo para compartilhar este artigo